SAT Kurier logowanie

X

red[malpa]kcja.pi

Używasz Telegramu? Uważaj na trojana Masad Stealer

dodano: 2019-09-30 16:57

autor: HP | źródło: gbhackers

autor: HP | źródło: gbhackers

Odkryto nowego trojana o nazwie Masad Stealer, który dostarcza potężne oprogramowanie szpiegujące na docelowe systemy i dzięki niemu odfiltrowuje skradzione dane użytkownika za pośrednictwem komunikatora internetowego Telegram. Na szczęście w Polsce ten komunikator nie jest zbyt popularny, ale jeśli ktoś z niego korzysta to powinien uważać.

Odkryto nowego trojana o nazwie Masad Stealer, który dostarcza potężne oprogramowanie szpiegujące na docelowe systemy i dzięki niemu odfiltrowuje skradzione dane użytkownika za pośrednictwem komunikatora internetowego Telegram. Na szczęście w Polsce ten komunikator nie jest zbyt popularny, ale jeśli ktoś z niego korzysta to powinien uważać.

Prosimy o wyłączenie blokowania reklam i odświeżenie strony.

Komunikator Telegram wykorzystuje bliżej nieznany, symetryczny schemat szyfrowania o nazwie MTProto. Protokół został opracowany przez Nikołaja Durowa, który krąży po świecie z grupami swoich programistów. Protokół jest oparty na 256-bitowym symetrycznym szyfrowaniu AES , 2048-bitowym szyfrowaniu RSA i wymianie kluczy Diffie – Hellman.

Eksperci w dziedzinie kryptografii wyrazili zarówno wątpliwości co do schematu szyfrowania MTProto firmy Telegram. Uważają oni, że wdrożenie domowej roboty, niepotwierdzonej kryptografii może narazić szyfrowanie na błędy, które potencjalnie podważają jego bezpieczeństwo, z powodu braku kontroli. Na dodatek Telegram nie zatrudniał programistów posiadających wystarczającą wiedzę fachową lub wiarygodność w tej dziedzinie.

W marcu 2018 r. Telegram potwierdził, że ma 200 mln aktywnych użytkowników miesięcznie, co oznacza, że hakerzy chętnie zajęli się pewnymi lukami w zabezpieczeniach Telegramu, by je wykorzystać do własnych celów.

Masad Stealer wykorzystuje Telegram jako kanał kontroli - wszystko po to, aby zachować anonimowość i przy okazji ukryć ruch komunikacyjny złośliwego oprogramowania. Sprytny sposób, ale potwierdzono, że niedawno kilka grup hakerskich nadużywało komunikatora Telegram i zaczęło go wykorzystywać jako część ataku.

Twórcy złośliwego oprogramowania Masad Stealer twierdzą nawet, że jest on zdolny do kradzieży danych przeglądarki, które mogą zawierać nazwę użytkownika, hasła i najważniejsze: informacje o karcie kredytowej. Do tego automatycznie zastępuje własne portfele kryptowalut ze schowka za pomocą bota Telegram, kontrolowanego przez atakującego hakera. I tak Masad Stealer na całym świecie atakuje tysiące ofiar naiwnie korzystających z Telegramu.

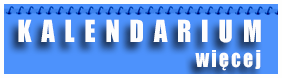

Proces infekcji Masad Stealer

Autorzy trojana użyli skryptu Autoit do napisania tego złośliwego oprogramowania, a następnie skompilowanego jako plik wykonywalny systemu Windows. Po instalacji przez użytkownika, trojan „spada” do odpowiedniego, ukrytego folderu i tworzy zaplanowane zadanie, aby uruchamiać się ponownie co minutę.

Po potwierdzeniu pomyślnej instalacji trojan próbuje zebrać różne poufne informacje:

- Informacje o komputerze i systemie

- Dane przeglądarki dot. kart kredytowych

- Hasła przeglądarki

- Zainstalowane oprogramowanie i procesy

- Pliki na pulpicie

- Zrzut ekranu pulpitu

- Pliki cookie w przeglądarce

- Pliki Steam

- Pola przeglądarki autouzupełniania

- Dane dot. Telegramu

- Pliki FileZilla

- Portfele kryptowalut

Pojawiło się też istotne ostrzeżenie, że Masad Stealer potrafi oszukiwać legalne oprogramowanie z plikami exe, takimi jak CCleaner.exe, Iobit v 1.7.exe, Whoami.exe, Galaxy Software Update.exe. Są one sprytnie naśladowane przez Masad Stealer, oszukując ofiary, aby tylko pobrać i zainstalować trojana.

Co ciekawe autorzy Masad Stealer utrzymują dedykowaną stronę internetową (masadproject [.] Life) i kanał Telegram z 300 członkami dla swoich klientów, którzy promują Masad Stealer i oferują wsparcie techniczne.

Materiał chroniony prawem

autorskim - wszelkie prawa zastrzeżone. Dalsze rozpowszechnianie artykułu tylko za zgodą wydawcy.

- Fałszywe maile od HBO Max

- Internetowi oszuści zachęcają do inwestowania

- EFL: „Cyberbezpieczeństwo w firmie. Jak o nie zadbać?”

- Kamery domowe - czy można je zhakować? Jak tego uniknąć?

- Platforma IPTV BrightBlue naruszyła prawa autorskie Rai i TV5

Informacje

reklama

reklama

SAT Kurier 3/2024

Publikuj własne artykuły

Polskie kanały TV za darmo z satelity

Wykaz kanałów FTA na satelitach Astra 19,2°E

Wykaz kanałów FTA na satelitach Hot Bird 13°E

Wykaz kanałów na satelitach Astra 19,2°E

Wykaz kanałów na satelitach Hot Bird 13°E

Kanały ze sportem na żywo - FTA i polskie

Polsat Box vs Canal+

Lista kanałów Polsat Box

reklama

reklama

reklama

HOLLEX.PL - Twój sklep internetowy

SAT Kurier - 5-6/2022 wersja elektroniczna

Elektroniczna wersja SAT Kuriera 5-6/2022

12 zł Więcej...Kabel HDMI 2.1 8K UHD 3,0m

Najnowszy kabel HDMI o długości 3,0m w wersji v2.1 dla...

65 zł Więcej...SAT Kurier - 7-8/2022 wersja elektroniczna

Elektroniczna wersja SAT Kuriera 7-8/2022

12 zł Więcej...